主页 > imtoken钱包下 > 黑客入侵加密企业所有服务器,霸气留言勒索9.5个比特币

黑客入侵加密企业所有服务器,霸气留言勒索9.5个比特币

0×1 概述

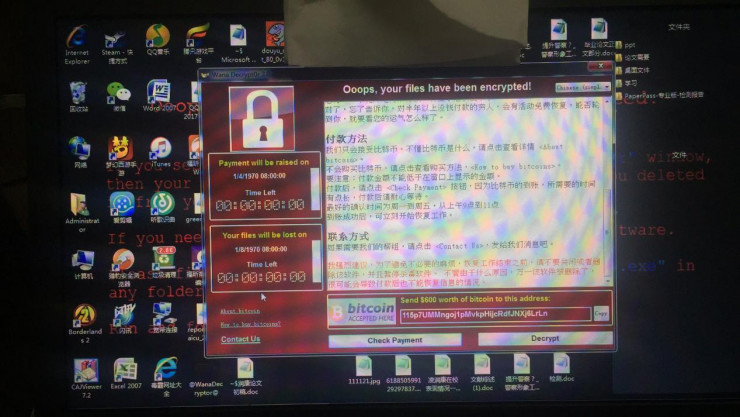

近日,腾讯御剑威胁情报中心接到某公司反馈称,该公司多台Windows服务器感染勒索病毒。 电脑除C盘外,其他磁盘分区全部加密,公司业务几近停摆。 此外,该勒索病毒索要的赎金高达9.5个比特币(约合人民币40万元)。 在实际攻击场景中,如此高额的敲诈勒索实属罕见。

图1 桌面上的加密文件

0×2事件分析

1、通过对公司内网各服务器的分析,发现服务器使用弱密码,多台服务器使用同一个密码,容易被爆破攻击。 各服务器上的日志显示电脑病毒勒索比特币,黑客首先入侵了公司官网的web服务器,公司的web服务器连接到公司内网,使得黑客可以通过web服务器渗透到内网,内网的所有服务器都被入侵。攻击。

图2 黑客入侵路径示意图

此外,在被攻击的服务器上还发现了黑客存储的工具软件PCHunter。 怀疑黑客利用该工具结束了安装在服务器上的安全软件的运行。

图 3

在被攻击的Web服务器上发现了黑客使用的内网渗透工具包。 其中包括:ms16-032hh.exe(本地提权工具)、demo.exe(远程控制木马)、m32.exe(密码抓取工具mimikatz)、Hscan(内网扫描器)等。

图 4

其中,demo.exe其实是一个自解压包,包含以下三部分。 iusb3mon.exe是一个带有正式白色签名的白色实用程序,iusb3mon.dll是一个劫持DLL,iusb3mon.hlp是一个外部加密文件。

图 5

该攻击模块实际上是PlugX Rat家族的木马。 PlugX电脑病毒勒索比特币,俗称KORPLUG、SOGU、DestroyRAT,被不同组织用于针对性攻击。 它是一个模块化后门程序,旨在通过执行合法签名的可执行文件来加载恶意代码。 木马攻击过程如下:

图 6

一般来说,PlugX有3个主要组成部分,一个DLL,一个加密的二进制代码文件,以及一个合法且签名的可执行文件。 本次攻击的主模块iusb3mon.exe最后在ProgramData目录下创建了一个WS文件夹,并将木马相关模块释放到该目录下,设置为系统隐藏属性,运行后删除。

图 7

木马将外部加密文件iusb3mon.hlp读入内存,使用自定义算法分别与0x63进行减法和异或,加法后解密执行恶意代码。

图 8

解密后的恶意代码最终会创建一个僵尸进程“svchost.exe”,并通过Process Hollowing的方式将自己注入到系统进程中运行,从而也隐藏了木马的行踪。

图 9

注入恶意代码的svchost.exe系统进程最终会通过C&C地址:sunshine5.3-a.net连接到黑客。 通过这个后门,黑客还可以实现对服务器的长期潜伏控制和入侵。

图 10

2.分析加密,发现该勒索病毒攻击不同于正常传播运行的勒索病毒,而是使用了常规的磁盘加密保护软件BestCrypt Volume Encryption。 BestCrypt Volume Encryption是专业加密软件厂商开发的一款磁盘保护软件。 它可以加密整个分区。 加密后,除非加密时设置了密码,否则很难通过第三方恢复和解密。 在这次攻击中,黑客使用了BestCrypt加密软件对服务器上的磁盘进行加密。

图 11

使用BestCrypt加密可以降低黑客自身的开发成本。 一些勒索病毒的漏洞使得文件解密成为可能,而使用成熟的商业软件进行加密使得解密变得更加困难; 此外,使用正规软件也更方便规避安全软件的查杀。

3. 黑客在服务器桌面留下了多条勒索信息。 经核对发现,赎金共计9.5个比特币(约合人民币40万元)。 一般勒索病毒被破坏后索要的赎金为1-2个比特币。 如此高额的赎金在实际攻击场景中还是很少见的。

黑客公然在信息中对受害公司进行勒索,用词极其嚣张。例如

“我们不是自动传播的勒索病毒,而是专门针对企业进行针对性攻击的专业黑客组织。”

“如果2-3天内没有回复,我们将采取攻击和破坏的方式,破坏比加密容易多了……”

他还举例说明了更具侵略性的破坏行为:

“某公司加密后3天未回复,我们(指黑客组织)删除了该公司虚拟机主机服务器中近百台虚拟机,公司瘫痪,损失巨大……”及很快。

图 12

查看黑客收款的比特币钱包,发现还没有收到赎金。

图 13

此外,黑客为了证明自己是个“良心”商人,在勒索信息中花了大量篇幅来证明支付赎金后可以成功解密,还额外提供了调试数据库和代码的服务错误。

图 14

0×3 安全建议

从整个攻击过程可以看出,黑客首先入侵Web服务器,然后渗透到内网,利用弱口令漏洞对内网多台服务器进行逐级攻击。 很容易被黑客关闭。

针对此类勒索病毒攻击,腾讯御剑威胁情报中心给出如下安全建议:

1.关闭服务器不需要的端口 2.不要使用弱密码,不要每台服务器使用相同的密码 3.隔离内外网,尽量将外部服务器与内网隔离,以防万一外网服务器入侵内网后被黑客进一步渗透 4. 重要数据、系统、机器只允许授权ip地址访问。 5、及时修复高危漏洞。 6、定期备份重要数据。 7、部署腾讯云网站管理器WAF()。

腾讯云网站管家WAF(Web应用防火墙)通过Web入侵防御、0-day漏洞补丁修复、恶意访问惩罚、云备份防篡改等多维度防御策略,全面保护网站系统和业务安全. 是专业的网站服务一站式智能防护平台。

国际奥委会2:

sunshine5.3-a.net1.199.31.20891.247.38.61MD5:9e076d918a023160180523c634300b1fd1b7f4594003556d620dfb536549dc9205fad2e77c6c03b2ca2597af9ee63dd405fad2e77c6c03b2ca2597af9ee63dd4717214f646d30da16d7c07eaf11c101d

参考